Trong kỷ nguyên số hóa, mạng gia đình không chỉ là nơi kết nối các thiết bị mà còn là cánh cổng dẫn đến thế giới thông tin và dữ liệu cá nhân. Do đó, việc đảm bảo bảo mật mạng gia đình là một ưu tiên hàng đầu, bất kể bạn đang sử dụng bộ định tuyến Wi-Fi 7 mới nhất hay một hệ thống router và tường lửa tùy chỉnh như OPNsense. Các bước cơ bản này sẽ là nền tảng vững chắc cho mọi nỗ lực bảo vệ mạng của bạn. Mặc dù chúng không phải là một giải pháp bảo mật toàn diện, nhưng nếu không thực hiện, mọi nỗ lực bổ sung đều trở nên vô nghĩa. Việc vá các lỗ hổng bảo mật rõ ràng nhất cần được ưu tiên hàng đầu, sau đó mới đến các tinh chỉnh sâu hơn. Dù bạn có đi dây toàn bộ hệ thống hay thiết lập mạng lưới mesh, những bước này đều hiệu quả. Ngay cả khi router của bạn không có tất cả các cài đặt này, việc kiểm tra vẫn đáng giá vì nếu có, bạn sẽ hưởng lợi rất nhiều khi thay đổi chúng.

1. Thay Đổi Mật Khẩu Mặc Định Của Router Ngay Lập Tức

Bước đầu tiên và quan trọng nhất

Có một bước mà tôi luôn thực hiện trước bất kỳ hành động nào khác, ngay khi cắm nguồn cho router mới. Đó là điều tôi làm trước cả khi cắm cáp vào cổng WAN để kiểm tra internet, và nó cực kỳ thiết yếu: Hãy thay đổi mật khẩu mặc định của router trước khi bạn kết nối nó với internet.

Đây là một nhiệm vụ đơn giản, nhưng lại thường xuyên bị bỏ qua. Nếu bạn mua router, đây là điều đầu tiên bạn nên làm. Tôi hiểu rằng đôi khi bạn không có lựa chọn hoặc kỹ thuật viên lắp đặt đã kết nối mọi thứ trước khi bạn có cơ hội. Tuy nhiên, hãy hỏi họ cách đăng nhập để thay đổi mật khẩu và thực hiện ngay trước khi họ rời đi, phòng trường hợp có sự cố và bạn cần họ hướng dẫn cách reset router và thử lại. Việc này giúp ngăn chặn những truy cập trái phép từ những kẻ có thể dễ dàng tìm thấy mật khẩu mặc định của hàng ngàn mẫu router phổ biến trên mạng.

2. Kích Hoạt Mã Hóa Wi-Fi WPA2 Hoặc WPA3

Không thỏa hiệp với bảo mật Wi-Fi yếu kém

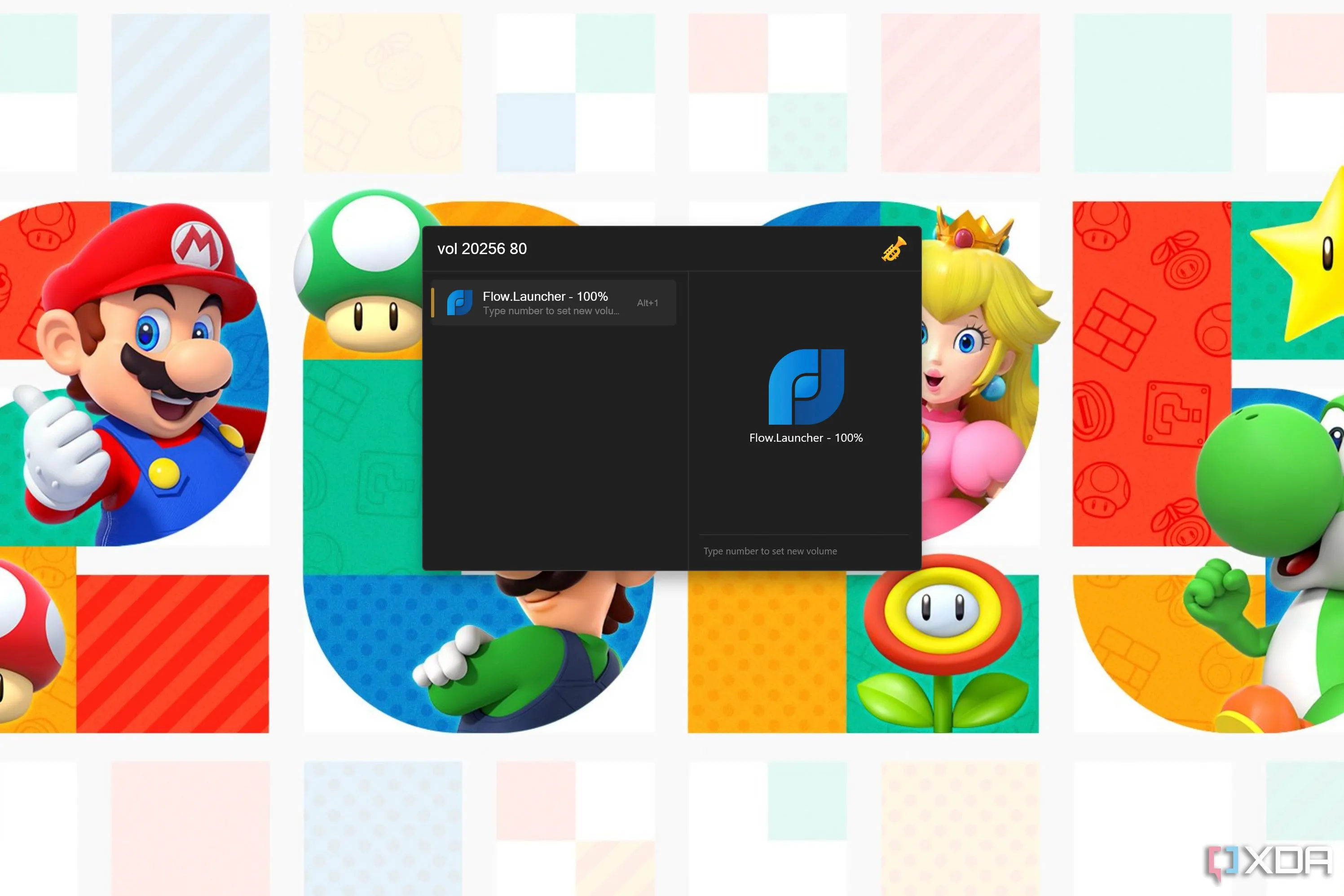

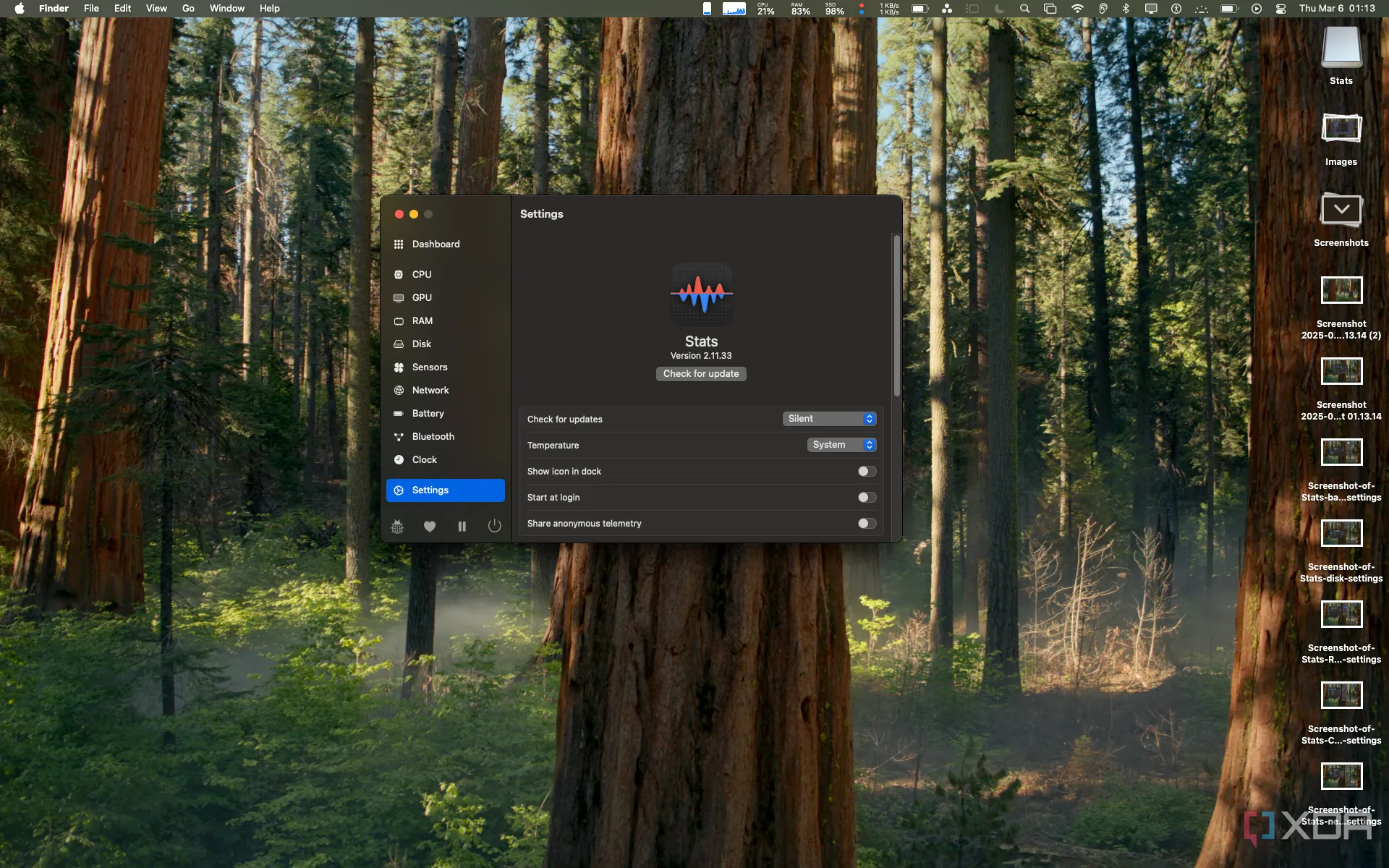

Khi đang truy cập vào trang quản trị router để thay đổi mật khẩu quản trị mặc định, tôi cũng sẽ thay đổi mật khẩu Wi-Fi. Từng có thời, điều đó là đủ để bảo vệ mạng không dây khỏi sự xâm nhập, nhưng giờ thì không còn nữa. Ngay cả khi router của bạn hỗ trợ WEP hoặc WPA/TKIP, đừng sử dụng chúng làm phương pháp mã hóa không dây. Các công cụ có sẵn có thể bẻ khóa những mật khẩu đó chỉ trong vài giây, và bạn thường sẽ không hề biết có ai đó đang truy cập mạng của mình.

Tôi luôn ưu tiên sử dụng WPA3 nếu có thể, vì đây là tùy chọn mới nhất và an toàn nhất. Tuy nhiên, bạn cũng có thể sử dụng WPA2 làm giải pháp thay thế. Chỉ cần đảm bảo rằng đó là WPA2-AES chứ không phải TKIP, vì AES là tùy chọn an toàn hơn nhiều. Tôi cũng luôn kích hoạt mạng khách (guest network) vì việc để khách truy cập sử dụng nó sẽ an toàn hơn, thay vì cung cấp cho họ mật khẩu mạng chính của bạn. Bằng cách đó, bạn có thể thay đổi mật khẩu mạng khách sau khi họ rời đi, và các thiết bị chứa dữ liệu quan trọng của bạn vẫn nằm trên một mạng hoàn toàn riêng biệt.

Cấu hình router TP-Link với mã hóa WPA2 trên giao diện quản trị web

Cấu hình router TP-Link với mã hóa WPA2 trên giao diện quản trị web

3. Cập Nhật Firmware Router Thường Xuyên

Vá các lỗ hổng bảo mật bằng bản vá chính thức

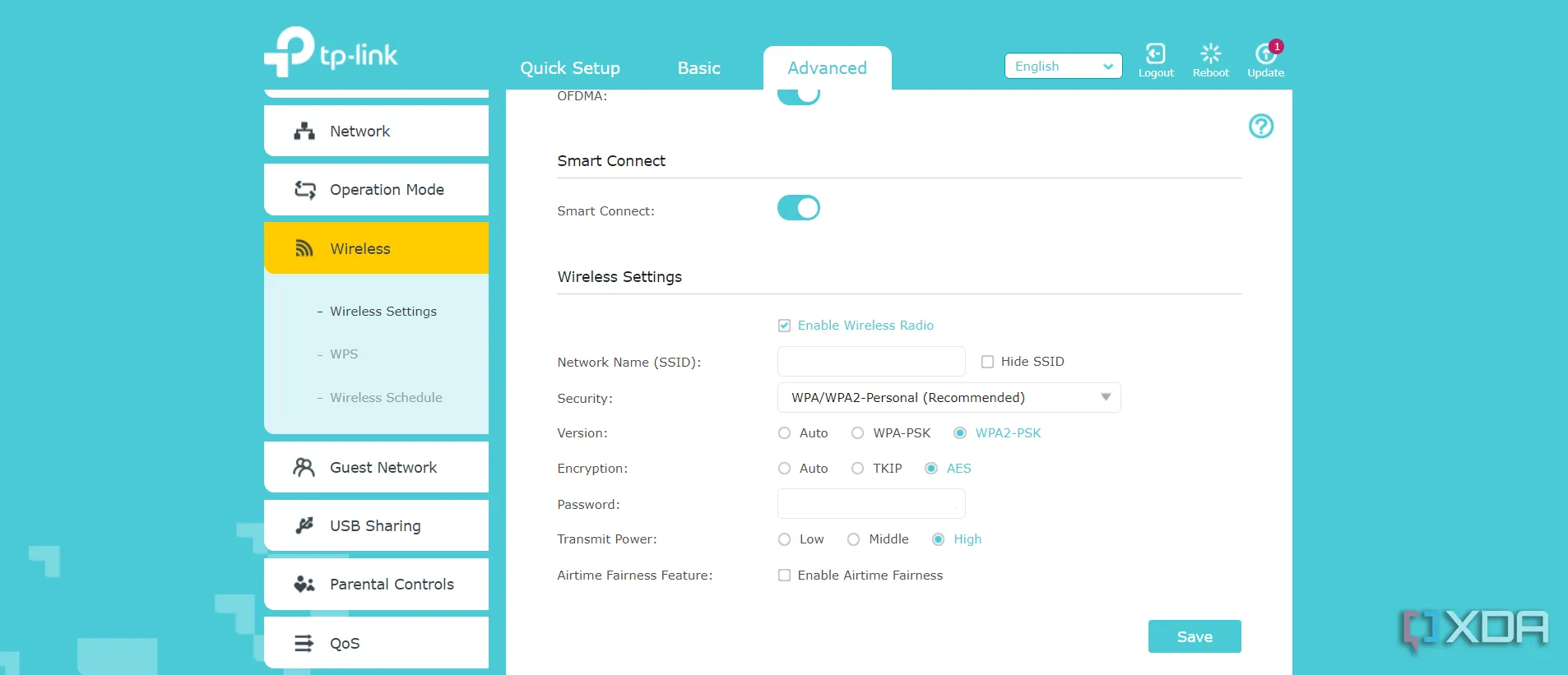

Nếu bạn thuộc nhóm “Tôi không cập nhật firmware trừ khi có vấn đề”, thì chiếc lều bạn đang ngủ đang bị rò rỉ. Bạn có thể không nhận ra điều đó ngay bây giờ vì trời không mưa, nhưng nó vẫn ở đó, và đã đến lúc thay đổi thói quen của bạn. Thời điểm tốt nhất để cập nhật firmware router là ngay khi bạn mua về. Thời điểm tốt thứ hai là khi bạn nhớ kiểm tra để cập nhật, vì mỗi bản cập nhật sẽ làm cho mạng gia đình của bạn an toàn hơn một chút.

Các bản cập nhật firmware router giải quyết các vấn đề bảo mật quan trọng, các lỗi hiệu suất gây phiền nhiễu và vô số vấn đề khác. Chắc chắn, bạn có thể đợi vài ngày, đọc ghi chú bản vá và kiểm tra xem có ai gặp sự cố gì không trước khi cập nhật, nhưng xin hãy thực hiện cập nhật. Điều đó tốt nhất cho tất cả mọi người. Router thường xuyên bị chiếm quyền điều khiển để tham gia vào các mạng botnet, và các vấn đề bảo mật mà các bản cập nhật firmware này giải quyết chính là những mục tiêu chính của các cuộc tấn công zombie hóa.

Giao diện quản lý OPNsense hiển thị trạng thái cập nhật firmware mới nhất

Giao diện quản lý OPNsense hiển thị trạng thái cập nhật firmware mới nhất

4. Phân Đoạn Thiết Bị IoT Vào Mạng VLAN Riêng

Giảm thiểu rủi ro từ các thiết bị kém an toàn

Mạng gia đình của tôi chỉ an toàn bằng thiết bị kém an toàn nhất trong đó, giống như bất kỳ ai khác. Và bạn biết thiết bị nào nổi tiếng là không an toàn? Đó là các thiết bị IoT, gần như trên diện rộng, và một số thì gần như không thể áp dụng đủ biện pháp bảo mật. Đó là lý do tại sao tôi sẽ đặt chúng vào một VLAN riêng biệt, để chúng chỉ có thể giao tiếp với nhau và các ứng dụng điều khiển chúng, chứ không thể giao tiếp với máy tính hoặc máy chủ lưu trữ dữ liệu của tôi.

Ngay cả khi các thiết bị đó an toàn khi tôi thêm chúng vào, không có gì đảm bảo rằng chúng sẽ duy trì trạng thái đó, liệu một vấn đề bảo mật có được phát hiện (và không được vá), hay chúng bị xâm phạm bởi phần mềm độc hại. Bằng cách giữ chúng cách xa mạng gia đình khác của tôi, tôi giữ dữ liệu của mình an toàn hơn và cũng ngăn chặn các tín hiệu quảng bá ồn ào từ các thiết bị IoT gây nhiễu với các mạng được hưởng lợi từ độ trễ thấp hơn và băng thông lớn hơn.

5. Tắt Các Tính Năng Dễ Bị Tấn Công

Tăng cường an toàn bằng cách loại bỏ các cổng sau

Tùy thuộc vào router của bạn, một số tính năng có thể được bật để dễ sử dụng, nhưng điều này cũng có nghĩa là chúng dễ bị kẻ tấn công khai thác. Wi-Fi Protected Setup (WPS) cho phép bạn tham gia mạng không dây bằng cách nhấn một nút và nhập mã PIN, nhưng điều đó làm cho mạng gia đình của bạn kém an toàn hơn vì mã PIN ngắn hơn mật khẩu Wi-Fi của bạn và dễ bẻ khóa hơn. Hãy tắt nó đi, như tôi vẫn làm, sau đó tìm kiếm UPnP và NAT-PMP. Bạn có thể tắt chúng một cách an toàn, vì hầu hết các thiết bị và chương trình đã có những cách tốt hơn, an toàn hơn để truyền dữ liệu ra bên ngoài mạng gia đình của bạn. Việc tắt các tính năng này đặc biệt quan trọng nếu bạn có nhiều thiết bị trong nhà, bao gồm cả các máy chơi game hay thiết bị streaming, vốn thường tận dụng UPnP để kết nối.

Bộ sưu tập các máy chơi game PlayStation 5, Xbox Series X, dock Nintendo Switch và PlayStation 3 được sắp xếp cùng nhau

Bộ sưu tập các máy chơi game PlayStation 5, Xbox Series X, dock Nintendo Switch và PlayStation 3 được sắp xếp cùng nhau

6. Trang Bị Tường Lửa Chuyên Dụng Và Thiết Lập Truy Cập Từ Xa Mã Hóa

Bảo vệ chuyên sâu cho mạng gia đình

Trong nhiều năm, tôi đã dựa vào tường lửa tích hợp sẵn trong router do nhà cung cấp dịch vụ internet (ISP) cung cấp để bảo mật mạng của mình. Nhưng giờ thì không còn nữa, vì dù tôi sử dụng một tường lửa phần cứng có sẵn hay một tường lửa tùy chỉnh được tạo từ các bộ phận cũ (như với OPNsense), tôi sẽ không bao giờ thiếu một cái. Chỉ dựa vào ISP hoặc các biện pháp bảo mật cơ bản trên router dân dụng là chưa đủ. Cũng không đủ khi cài đặt một tường lửa phần cứng trên mạng của bạn mà không cấu hình gì, vì quá trình tinh chỉnh quyền truy cập và các quy tắc đòi hỏi thời gian. Tuy nhiên, đó là thời gian đáng giá nếu nó giúp giữ mạng gia đình của tôi an toàn.

Và dù tôi có một giải pháp truy cập từ xa tự host hay sử dụng các dịch vụ như Tailscale, việc có một cách an toàn, mã hóa để truy cập mạng gia đình khi không ở nhà là một phần thiết yếu trong chiến lược bảo mật tổng thể của tôi. Nếu dữ liệu di động của tôi được mã hóa và sau đó gửi đến mạng của tôi trước khi đến người nhận dự kiến, tôi sẽ được bảo vệ khỏi các cuộc tấn công man-in-the-middle hoặc các cách khác để đánh cắp dữ liệu của tôi.

Những bước này chỉ là khởi đầu cho hành trình bảo mật của bạn

Việc giữ an toàn cho mạng gia đình là một quá trình không ngừng phát triển, và mặc dù có những bước cơ bản phù hợp với mọi tình huống, không phải mạng nào cũng sẽ hoàn toàn an toàn sau khi hoàn thành chúng. Bạn sẽ muốn tìm hiểu sâu hơn về các bước nâng cao, bao gồm cả những việc cần làm nếu kẻ tấn công đã xâm nhập vào mạng gia đình của bạn. Hãy nhớ rằng, cổng internet của bạn hoạt động theo cả hai chiều, và bạn muốn đảm bảo an ninh cho cả hai hướng. Hãy tiếp tục tìm hiểu và nâng cao kiến thức về an ninh mạng để bảo vệ tốt nhất cho không gian số của bạn.